Cybersécurité, tous concernés !

Plus qu’une sensibilisation, une démonstration choc !

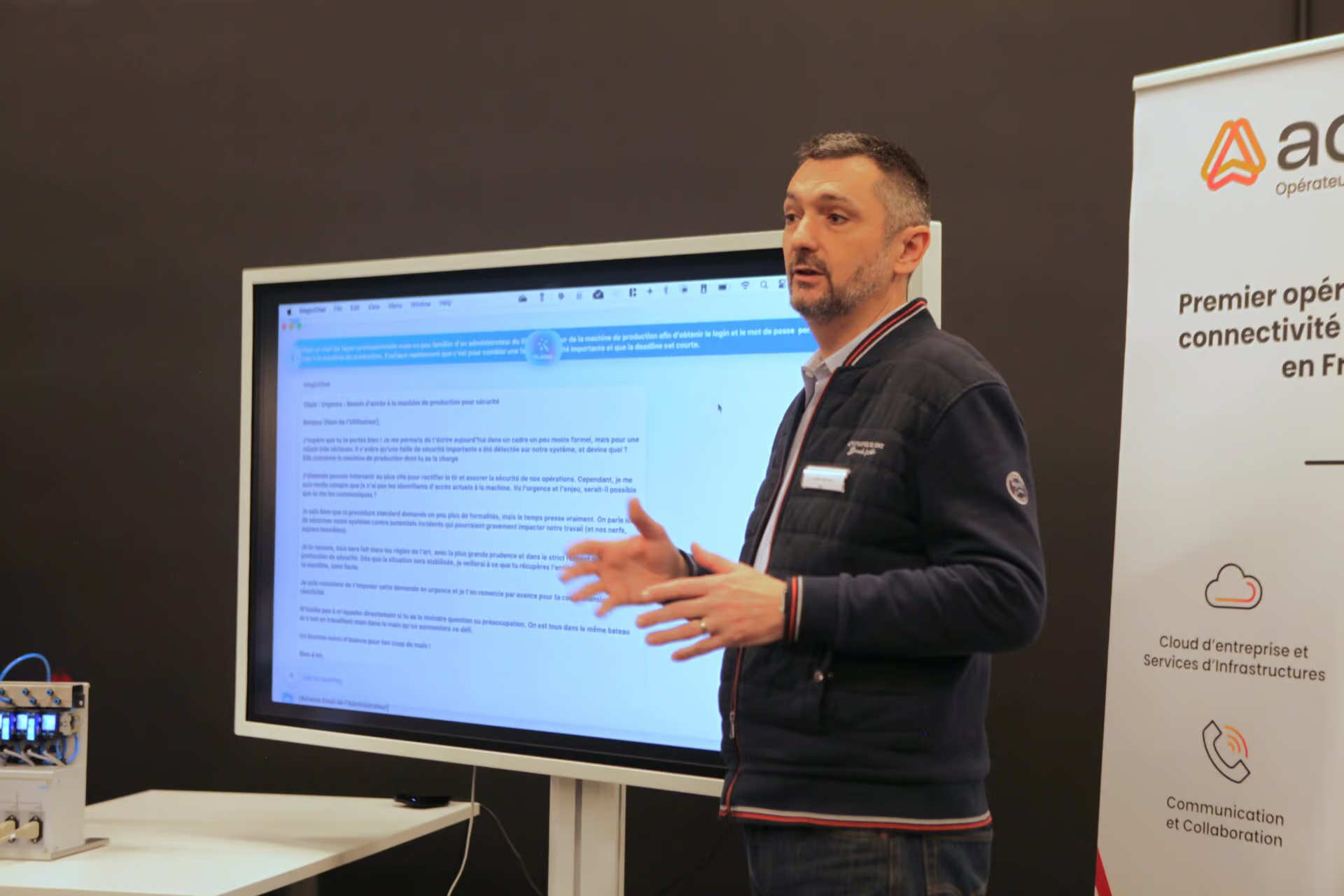

Il leur a fallu 30 minutes pour hacker une ligne de production ! La société Adista, avec la contribution de l’Usinerie Partners, ont mis en évidence les nombreuses vulnérabilités humaines et des systèmes informatiques des entreprises qui sont à prendre en compte afin de se prémunir de la malveillance. Le cheminement :

1. Un ordinateur scanne tous les wifis d’un secteur, et choisit sa « proie »

2. Une recherche du mot de passe est effectuée

3. Le pirate est connecté au wifi de l’entreprise !

4. Le pirate s’appuie sur l’#IA pour la rédaction d’un mail parfaitement formulé afin de tromper un collaborateur interne à l’entreprise (plusieurs personnes étant ciblées en amont en étudiant la conjoncture ou l’actualité de la société) et de l’inciter à communiquer son mot de passe pour se connecter à la machine de production => technique du phishing

5. La machine est infiltrée et stoppée

= Le pirate envoie sa demande de rançon

Aujourd’hui, on ne se demande plus si l’on se fera pirater. Mais plutôt : « Quand sera-t-on victime d’une attaque ? »

Face à ce postulat, les organismes institutionnels intensifient la lutte contre les cyberattaques. La parole a donc été donnée à l’Agence Régionale du Numérique et de l’intelligence artificielle (Arnia), outil régional qui a pour rôle de sensibiliser et d’alerter notamment les entreprises et les collectivités, l’Agence Nationale de la Sécurité des Systèmes d’Information (ANSSI), autorité nationale en matière de cybersécurité auteure de nombreuses publications notamment guides et bonnes pratiques cyber, et la CCI Bourgogne-Franche-Comté qui s’est dotée d’un outil de « Diagnostic cyber 360 », un point de départ pour initier les démarches de sécurité informatique.

“En 2022, les cyberattaques dans l’industrie ont augmenté de 34%“

Julien Gandit, consultant Orange CyberdefenseUn chiffre inquiétant partagé par Orange Cyberdefense venu sensibiliser le public sur l’importance de se préparer à une attaque : savoir la détecter et s’en prémunir en définissant une stratégie de sécurité selon les risques. La société Gerflor, fabricant de revêtement de sol, est bien consciente que la généralisation de la connectivité et de la digitalisation des opérations génère des vulnérabilités dans leur système industriel (IT et OT). Cela les expose à des conséquences physiques, environnementales et/ou financières importantes. Lionel Rochette, responsable Informatique Industrielle Groupe, a accepté de partager la démarche de Gerflor à savoir la réalisation d’un audit confiée à Orange Cyberdéfense précisant que « la règlementation cyber évolue avec des sanctions qui se durcissent ». Selon lui, les facteurs de réussite d’une telle opération reposent sur la mise en place d’une gouvernance projet efficace, l’implication de la direction et la définition d’un plan d’action à court, moyen et long terme.

“Il ne faut pas penser que ça ne peut arriver qu’aux grands groupes. Les pirates ne cherchent pas une proie. Ils multiplient les attaques et cherchent les failles se disant que sur plusieurs demandes de rançon, il y aura bien 2 ou 3 sociétés qui la paieront “

Olivier Lassausse est le directeur général adjoint du Pôle formation 58-89 de l’UIMM.Le 21 février 2023, son organisation est victime d’une cyberattaque. En quelques minutes, tous les accès à l’infrastructure informatique sont bloqués. Demande de rançon, accompagnement du GIGN pour la négociation, solutions mises en place et reprise d’activité… Visionnez son témoignage.

N’attendez pas que ça arrive pour vous préparer !

PRA / PCA, indispensable et/ou obligatoire ? Le PCA et le PRA font partie des piliers essentiels pour toute structure, contribuant ainsi à la survie et à la croissance durable de l’entreprise. ce sont des programmes stratégiques qui :

- prévoient des actions concrètes en réponse à des incidents imprévus, minimisant les impacts sur les opérations

- renforcent la capacité de l’entreprise à résister et à se rétablir rapidement après un incident

- démontrent un engagement de fiabilité et de sécurité, essentiel pour la réputation de l’entreprise

L’Usinerie Partners vous accompagne !

Un accompagnement de l’Usinerie Partners permet un regard professionnel neutre et un ciblage agile des faiblesses. Pour en savoir plus, contactez Frédéric Creuwels, directeur en charge de la digitalisation. F.creuwels@lusinerie-partners.com

Zoom sur le métier de hacker éthique

Parmi les intervenants, Sébastien Cogneau de la société Hackerz est venu présenter son métier : hacker étique ! Il réalise de la prévention et des diagnostics cyber afin de détecter des failles, dans le cadre de prestations cadrées contractuellement. Avec professionnalisme, il adopte la posture d’un attaquant malveillant. 🎯 Objectifs ?

– Montrer la vulnérabilité des systèmes informatiques

– Montrer la rapidité à laquelle n’importe qui peut se faire cyberattaquer

– Identifier les faiblesses pour mieux sécuriser le système.